Kaspersky Lab detektovao bezbednosne propuste u zdravstvenim ustanovama

Stručnjak tima za globalno istraživanje i analizu kompanije Kaspersky Lab (GReAT) sproveo je empirijsko istraživanje u jednoj privatnoj klinici sa ciljem da istraži bezbednosne propuste i načine na koji se oni mogu predvideti i ispraviti. U ovom istraživanju detektovane su ranjivosti na medicinskim uređajima, što je sajber kriminalcima omogućilo pristup ličnim podacima pacijenata, kao i podacima o njihovom zdravstvenom stanju.

Moderna klinika predstavlja komplikovan sistem u kojem se nalaze medicinski uređaji, koji u ptpunosti mogu biti sačinjeni od računara sa operativnim sistemom i aplikacijama. Doktori se oslanjaju na računare i sve informacije čuvaju u digitalnom formatu. Pored toga, sve tehnologije koje se koriste u zdravstvu imaju internet konekciju. Upravo zbog toga nije iznenađujuća činjenica da medicinski uređaji i bolnička IT infrastruktura predstavljaju metu hakera. Najnoviji primeri takvih incidenata jesu napadi ransomware malverom na bolnice širom Sjedinjenih Američkih Država i Kanade. Međutim, složen maliciozni napad predstavlja samo jedan način na koji kriminalci mogu da zloupotrebe IT infrastrukturu savremene bolnice.

Klinike čuvaju poverljive podatke o svojim pacijentima, ali takođe poseduju i koriste veoma skupu opremu koju je teško popraviti ili zameniti, što ih čini primamljivom metom za iznudu i krađu podataka.

Ishod uspešnog sajber napada na medicinske ustanove razlikuje se po detaljima, ali uvek predstavlja opasnost, a uključuje sledeće stavke:

Nezakonitu upotrebu poverljivih podataka pacijenata: preprodaja podataka trećoj strani ili zahtev da klinika plati „otkup“ kako bi povratila osetljive informacije o pacijentima;

Namerno falsifikovanje rezultata ili dijagnoza pacijenata;

Nanošenje štete medicinskoj opremi, što može fizički nauditi pacijentima i izazvati ogromne finansijske gubitke za bolnicu;

Negativan uticaj na reputaciju klinike.

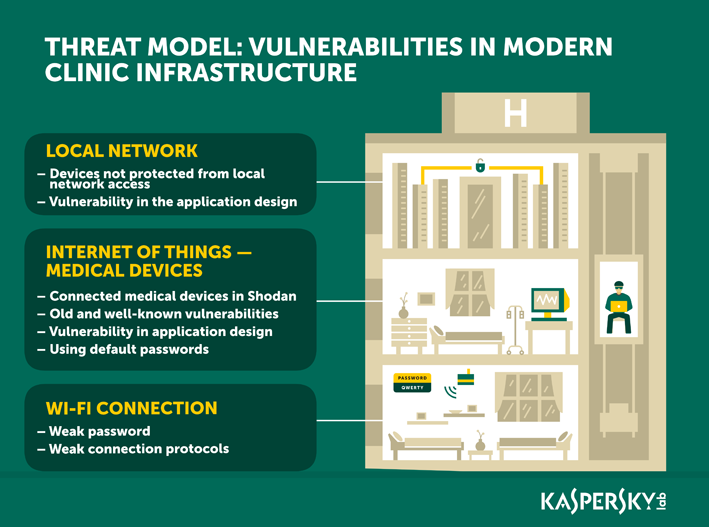

Pristup internet konekciji

Prvo pitanje kojim je stručnjak kompanije Kaspersky Lab tokom istraživanja hteo da se pozabavi bio je broj medicinskih uređaja širom sveta koji su povezani na internet. Moderni medicinski uređaji predstavljaju potpuno funkcionalne računare sa operativnim sistemima, a većina njih ima i pristup internetu. Ukoliko ih kriminalci hakuju, funkcionalnost ovih uređaja biva ugrožena.

Jednostavnim istraživanjem Shodan pretraživača kada su u pitanju uređaji povezani na internet, utvrđeno je da izuzetno veliki broj njih ima internet konekciju, kao što su skeneri za magnetnu rezonancu, kardiološka oprema, medicinska oprema za slučajeve radiaktivnosti i slični uređaji. Ovo otkriće navodi nas na zabrinjavajuće zaključke. Naime, neki od ovih uređaja i dalje koriste stare operativne sisteme, kao što je Windows XP sa neažuriranim ranjivostima, dok neki čak koriste automatske lozinke koje su lako dostupne u zvaničnim priručnicima.

Kriminalci koriste ovakve ranjivosti kako bi pristupili interfejsu uređaja i uticali na njegov rad.

Lokalna mreža klinike

Prethodno pomenut scenario predstavlja jedan od načina na koji bi sajber kriminalci mogli da pristupe osetljivoj infrastrukturi jedne klinike. Međutim, najočigledniji i najlogičniji način napada jeste napad na lokalnu mrežu. Tokom istraživanja, pronađena je ranjivost u Wi-Fi konekciji klinike. Pristup lokalnoj mreži ostvaren je pomoću nedovoljno jakog protokola za komunikaciju.

Detaljnijim ispitivanjem lokalne mreže klinike, stručnjak iz Kaspersky Lab-a pronašao je medicinsku opremu koja je prethodno detektovana na pretraživaču Shodan. Međutim, u ovom slučaju nije neohpodno uneti bilo kakvu lozinku da bi se pristupilo opremi, budući da se lokalna mreža karakteriše kao sigurna mreža za korisnike medicinske opereme. Na ovaj način sajber kriminalci mogu da pristupe medicinskim uređajima.

Daljim ispitivanjem mreže, ustanovljeno je da postoji još jedna ranjivost u primeni medicinskih uređaja. Komandna linija koja omogućuje pristup ličnim podacima pacijenata, uključujući istoriju bolesti i informacije o medicinskim analizama, kao i njihove adrese i detalje o identitetu, korišćena je u okviru korisničkog interfejsa. Štaviše, kriminalci su mogli da kontrolišu ceo uređaj pomoću ovog propusta. Na primer, neki od ovih uređaja mogli su biti skener za magnetnu rezonancu, kardiološka oprema, radioaktivna ili hirurška oprema. Na prvom mestu, kriminalci bi mogli da izmene način rada ovih uređaja i da tako fizički naude pacijentima. Na drugom mestu, kriminalci bi mogli da oštete sam uređaj što bi za bolnicu predstavljalo ogromnu finansijsku štetu.

„Klinike ne čine više samo doktori i medicinska oprema, već i IT služba. Rad interne bezbednosne službe klinike utiče na bezbednost podataka pacijenata i na funkcionalnost uređaja. Softverski inženjeri i oni koji dizajniraju opremu ulažu mnogo truda u kreiranje korisnih medicinskih uređaja koji spasavaju i štite ljudske živote, ali ponekad zaborave da zaštite uređaje od neautorizovanog eksternog pristupa. Što se novih tehnologija tiče, bezbednosnim pitanjima treba se pozabaviti u prvoj fazi, tj. tokom procesa istraživanja i razvoja. Bezbednosne IT kompanije mogle bi da pomognu u ovoj fazi kako bi rešili bezbednosna pitanja“, izjavio je Sergej Loškin (Sergey Lozhkin), viši istraživač tima za globalno ispitivanje i analizu kompanije Kaspersky Lab.

Stučnjaci kompanije Kaspersky Lab preporučuju preduzimanje sledećih mera kako bi se klinike zaštitile od neovlašćenog pristupa:

Koristite jake lozinke da biste se zaštitili od eksternih priključaka;

Ažurirajte bezbednosnu politiku, ulažite u softver za ažuriranje programa i procene ranjivosti vašeg sistema;

Štitite aplikacije medicinske opreme na lokalnoj mreži lozinkama u slučaju neovlašćenog pristupa;

Zaštitite infrastrukturu od pretnji kao što su malveri i hakerski napadi pouzdanim bezbednosnim rešenjem;

Redovno pravite kopije osetljivih podataka i kopije ne čuvajte na servisima kojima je moguće pristupiti preko interneta.

Da saznate više o bezbednosti u zdravstvu, pročitajte blog post dostupan na stranici Securelist.com.